简介

防火墙入侵检测是一种主动的安全措施,它可以检测和阻止网络攻击,保护网络免受未经授权的访问和恶意软件感染。它通过监控网络流量和寻找异常模式来工作,这些模式可能表明存在威胁。

防火墙入侵检测的工作原理

防火墙入侵检测系统(IDS)会监控网络流量并将其与已知威胁和攻击模式的数据库进行比较。如果检测到可疑活动,IDS 会发出警报并采取措施阻止攻击,例如阻止恶意流量或隔离受感染的设备。IDS 使用各种技术来检测入侵,包括:签名检测:匹配已知的恶意软件或攻击模式。异常检测:监测网络流量并寻找与正常模式不同的模式。基于行为的检测:分析设备或网络上的行为模式并寻找可疑活动。

防火墙入侵检测的优点

防火墙入侵检测提供了以下优点:主动保护:主动检测和阻止威胁,而不是被动地等待攻击发生。实时检测:持续监控网络流量并实时做出响应。深入可见性:提供有关网络攻击和系统活动的详细报告,帮助识别威胁和进行取证调查。自动化响应:可以配置为自动阻止威胁或隔离受感染的设备。可定制性:可以根据特定组织的需求进行定制,包括检测规则和响应措施。

防火墙入侵检测的缺点

防火墙入侵检测也有一些缺点:误报:有时可能会将合法流量误认为恶意流量。资源消耗: IDS 可能是资源密集型的,需要强大的硬件和软件支持。绕过:攻击者可能会使用高级技术绕过 IDS 检测。复杂性:配置和维护 IDS 可能很复杂,需要具备安全专业知识。

防火墙入侵检测最佳实践

为了有效利用防火墙入侵检测,请遵循以下最佳实践:定期更新:保持 IDS 规则和数据库的最新状态,以检测最新威胁。仔细配置:优化 IDS 检测规则和响应措施以减少误报和确保准确性。监控警报:定期监控 IDS 警报,并对可疑活动采取适当措施。定期进行测试:使用渗透测试或其他方法定期测试 IDS 的有效性。与其他安全措施集成:将 IDS 与其他安全措施(如防病毒软件和防火墙)集成,以提供多层防御。

结论

防火墙入侵检测是保护网络免受网络威胁的宝贵工具。它通过主动检测和阻止攻击,提供实时威胁检测,深入可见性和自动化响应。通过遵循最佳实践并与其他安全措施集成,组织可以最大限度地利用 IDS 的优点并减少其缺点,增强其整体网络安全态势。

防火墙的主要功能

下一代防火墙核心功能如下:1.更深入的数据包检查:相对于传统防火墙仅对数据包头进行检查,NGFW能够深入检查数据包内容,从而有效识别并拦截潜在的恶意流量。

2.应用识别与控制:NGFW可以识别大量的应用程序及其特定功能,根据企业的安全策略允许或禁止某些应用或功能。

3.用户身份识别与控制:通过与企业内部的用户认证系统集成,NGFW可以识别具体的用户信息,以实现基于用户身份的访问控制。

4.入侵防御系统(IDS)与入侵预防系统(IPS):NGFW整合了IDS和IPS功能,可以检测并阻止针对网络资源的潜在攻击。

5.沙箱分析:为了识别未知的恶意文件,NGFW可将可疑文件放入一个隔离环境(沙箱)中执行,观察其行为是否存在潜在威胁。

/TLS解密与检查:由于加密流量逐渐增多,NGFW可以对SSL/TLS加密的数据包进行解密和检查,确保网络安全。

7.集成式管理与报告:NGFW提供统一的管理界面,方便管理员配置策略、查看报告以及监控网络状况。

点击了解更多信息

入侵检测系统的基本功能是什么

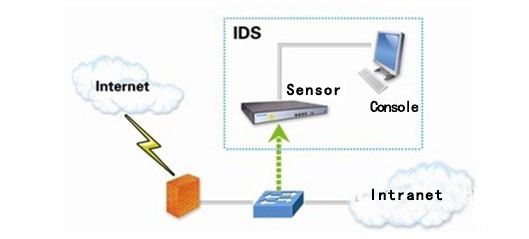

入侵检测系统的基本功能是对网络传输进行即时监视,在发现可疑传输时发出警报或者采取主动反应措施的网络安全设备。

与其他网络安全设备的不同之处便在于,入侵检测系统是一种积极主动的安全防护技术。

在很多中大型企业,政府机构,都会布有入侵检测系统。

假如防火墙是一幢大厦的门锁,那么入侵检测系统就是这幢大厦里的监视系统。

一旦小偷进入了大厦,或内部人员有越界行为,只有实时监视系统才能发现情况并发出警告。

专业上讲入侵检测系统就是依照一定的安全策略,对网络、系统的运行状况进行监视,尽可能发现各种攻击企图、攻击行为或者攻击结果,以保证网络系统资源的机密性、完整性和可用性。

与防火墙不同的是,入侵检测系统是一个旁路监听设备,没有也不需要跨接在任何链路上,无须网络流量流经它便可以工作。

因此,对入侵检测系统的部署的唯一要求就是:入侵检测系统应当挂接在所有所关注流量都必须流经的链路上。

扩展资料

对各种事件进行分析,从中发现违反安全策略的行为是入侵检测系统的核心功能。

从技术上,入侵检测分为两类:一种基于标志,另一种基于异常情况。

对于基于标志的检测技术来说,首先要定义违背安全策略的事件的特征,如网络数据包的某些头信息。

检测主要判别这类特征是否在所收集到的数据中出现。

此方法非常类似杀毒软件。

而基于异常的检测技术则是先定义一组系统“正常”情况的数值,如CPU利用率、内存利用率、文件校验和等(这类数据可以人为定义,也可以通过观察系统、并用统计的办法得出),然后将系统运行时的数值与所定义的“正常”情况比较,得出是否有被攻击的迹象。

这种检测方式的核心在于如何定义所谓的“正常”情况。

两种检测技术的方法、所得出的结论有非常大的差异。

基于标志的检测技术的核心是维护一个知识库。

对于已知的攻击,它可以详细、准确的报告出攻击类型,但是对未知攻击却效果有限,而且知识库必须不断更新。

基于异常的检测技术则无法准确判别出攻击的手法,但它可以(至少在理论上可以)判别更广范、甚至未发觉的攻击。

入侵检测系统:实时监测与防范网络攻击

在网络世界中,每时每刻都存在着攻击的威胁,即使有防火墙作为首要防线,也无法确保100%的安全。

因此,入侵检测系统(IDS)的作用显得尤为重要。

它并非防火墙的替代,而是作为第二道防线,实时监控和防范网络攻击。

IDS是一种监控系统,通过检测可疑活动并生成警报,其软件应用能够扫描网络或系统中的潜在威胁。

它关注的不仅仅是防火墙管理的进入内容,而是全面管理流经系统的活动。

在信息战的防御框架中,保护、检测和响应是关键环节,其中检测主要研究如何有效地识别网络攻击,弥补其他安全措施的不足。

入侵检测系统分为几种类型:NIDS(网络入侵检测系统)监控网络流量,HIDS(主机入侵检测系统)监控单台主机,SIDS(基于签名的入侵检测系统)通过比较数据包与已知威胁来识别攻击,而AIDS(基于异常的入侵检测系统)则建立行为模型,检测任何异常行为。

例如,蜂巢安全系统利用多锚点监测,实时检测容器内的威胁,无论是已知威胁还是异常行为,都能快速响应,降低损失。

实时入侵检测模块化的优势在于,它不仅基于已知威胁、恶意行为,还通过异常行为分析来发现潜在威胁。

利用机器学习和深度学习技术,入侵检测技术正在不断进化,未来将更加强大,确保网络环境的安全性。