引言

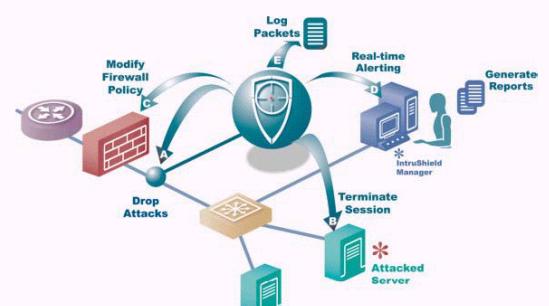

随着网络攻击的日益频繁和复杂,入侵检测系统 (IDS) 已成为网络安全防御战略的关键组成部分。IDS 旨在检测和识别恶意或异常网络活动,为组织提供检测和响应网络安全威胁所需的可见性。

不同的安全需求要求不同的 IDS 类型。在本文中,我们将讨论三种主要类型的入侵检测系统:基于网络、基于主机和基于混合。

基于网络的入侵检测系统 (NIDS)

基于网络的入侵检测系统监控网络流量,查找异常或可疑模式。它们通常部署在网络中,通过一个或多个流量嗅探器捕获网络数据包。

NIDS 的优势包括:

- 全面可见性:它们可以监视网络上的所有流量,不管流量目的地或来源如何。

- 跨平台和位置部署:NIDS 可以部署在各种网络设备和位置,例如路由器、交换机和防火墙。

li>易于管理:可以集中管理和监控多个 NIDS 来保护整个网络。

NIDS 的缺点包括:

- 流量分析延迟:分析大量网络流量可能会导致延迟,从而影响网络性能。

- 误报:NIDS 可能因网络噪声或正常通信而产生误报,需要仔细调整以减少误报。

- 无法检测加密流量:NIDS 只能分析未加密的网络流量,无法检测通过加密协议发送的恶意活动。

基于主机的入侵检测系统 (HIDS)

基于主机的入侵检测系统监控特定主机上的活动,查找异常行为或文件完整性更改。它们通常安装在服务器、工作站或其他网络设备上。

HIDS 的优势包括:

- 细粒度可见性:它们可以更深入地检查主机上的活动,检测即使是网络层无法检测到的细微变化。

- 文件完整性监控:HIDS 可以监控关键文件和系统配置的完整性,以检测恶意软件或未经授权的更改。

- 入侵响应:HIDS 可以在检测到攻击时直接在受感染主机上采取响应措施,例如隔离或阻止访问。

HIDS 的缺点包括:

- 部署复杂性:HIDS 必须在每个需要保护的主机上单独部署和管理,这可能很耗时。

- 资源消耗:持续监控主机活动可能会消耗大量系统资源,影响主机性能。

- 盲点:HIDS 无法检测主机与外部网络之间的活动,或者来自外部网络的攻击。

基于混合的入侵检测系统 (HIDS/NIDS)

基于混合的入侵检测系统结合了基于网络和基于主机的 IDS 的优点,提供更全面的安全防护。它们通常使用 NIDS 来监视网络流量,并使用 HIDS 来深入查看主机活动。

基于混合的 IDS 的优势包括:

- 综合可见性:它们提供全面的网络和主机覆盖,消除盲点并提供更全面的安全态势感知。

- 响应协同:NIDS 和 HIDS 可以在检测到攻击时协同工作,提供更有效的响应。

- 更少的误报:结合来自网络和主机的上下文的分析有助于减少误报,提高检测准确性。

基于混合的 IDS 的缺点包括:

- 部署和管理复杂性:部署和管理基于混合的 IDS 比基于网络或基于主机的 IDS 更复杂,需要专门的技能和资源。

- 成本:综合解决方案通常比单独的 NIDS 或 HIDS 更昂贵。

- 可扩展性挑战:随着网络和主机数量的增加,基于混合的 IDS 的可扩展性可能会成为一个挑战,需要仔细规划和实施。

选择合适的 IDS 类型

选择合适的 IDS 类型取决于组织的安全需求、架构和资源。考虑以下因素:

- 网络规模和复杂性

- 资产价值和敏感性

- 可用资源(人员、预算)

- 现有的安全措施和威胁格局

对于具有广泛分布式网络或关键资产的组织,基于混合的 IDS 通常是最佳选择。对于规模较小或资源有限的组织,基于网络或基于主机的 IDS 可能更适合。

结论

入侵检测系统是网络安全防御战略的关键组成部分,提供检测和识别恶意或异常网络活动的可见性。根据安全需求,有三种主要类型的 IDS:基于网络、基于主机和基于混合。通过了解每种类型的优势和劣势,组织可以做出明智的决策,选择最适合其需求的 IDS 解决方案。