摘要

随着云计算在各行各业的普及,保护云环境中的数据和应用程序至关重要。云服务器加密技术通过多种方法实现数据加密,满足现代数字安全需求。

为什么要使用云服务器加密?

云服务器加密技术提供了以下优势:

- 保护数据免遭未经授权的访问:防止数据窃取、数据泄露和勒索软件攻击。

- 遵守法规要求:符合数据保护法和行业标准,如 GDPR、HIPAA 和 PCI DSS。

- 提高安全性:降低数据被破坏或误用的风险,增强整体网络安全。

- 建立信任:向客户和合作伙伴展示对数据安全性的承诺,建立信任。

云服务器加密方法

云服务器加密技术使用以下方法实现数据加密:

1. 磁盘加密

磁盘加密通过使用加密密钥来加密存储在云服务器上的数据。这确保了即使服务器被盗或遭到攻击,数据也受到保护。

2. 网络加密

网络加密使用传输层安全 (TLS) 或安全套接字层 (SSL) 协议来加密在云服务器和客户端之间传输的数据。这防止了数据在传输过程中被窃取。

3. 数据库加密

数据库加密通过使用加密密钥来加密存储在云数据库中的数据。这确保了即使数据库遭到

锋云evs6000服务器需不需要加密狗

这个没法根据名字去判断需不需要,得看软件有没有做限制,有限制的话没有加密狗也不能正常使用,即使是同一软件不同版本也不一定一样,具体还是得自己试试。

什么是加密狗,要如何使用加密狗,越具体越好

现在所说的加密狗,一般都是硬件加密狗。

是一种类似于u盘一样的东西,是一种防盗版的方式。

一般是把程序的一小部分或解密部分集合到加密狗的硬件中,防止软件的盗版。

加密狗就是一种插在计算机并行口上的软硬件结合的软件加密产品,为多数软件开发商所采用。

加密狗一般都有几十或几百字节的非易失性存储空间可供读写,现在较新的加密狗内部还包含了单片机。

软件开发者可以通过接口函数和加密狗进行数据交换(即对加密狗进行读写),来检查加密狗是否插在并行口上;或者直接用加密狗附带的工具加密自己EXE文件(俗称包壳)。

这样,软件开发者可以在软件中设置多处软件锁,利用加密狗做为钥匙来打开这些锁;如果没插加密狗或加密狗不对应,软件将不能正常执行。

加密狗是一种插在计算机并行口上的软硬件结合的加密产品。

一般都有几十或几百字节的非易失性存储空间可供读写,现在较新的狗内部还包含了单片机。

软件开发者可以通过接口函数和软件狗进行数据交换(即对软件狗进行读写),来检查软件狗是否插在并行口上;或者直接用软件狗附带的工具加密自己EXE文件(俗称包壳)。

这样,软件开发者可以在软件中设置多处软件锁,利用软件狗做为钥匙来打开这些锁;如果没插软件狗或软件狗不对应,软件将不能正常执行。

加密狗通过在软件执行过程中和加密狗交换数据来实现加密的.加密狗内置单片机电路(也称CPU),使得加密狗具有判断、分析的处理能力,增强了主动的反解密能力。

这种加密产品称它为智能型加密狗.加密狗内置的单片机里包含有专用于加密的算法软件,该软件被写入单片机后,就不能再被读出。

这样,就保证了加密狗硬件不能被复制。

同时,加密算法是不可预知、不可逆的。

加密算法可以把一个数字或字符变换成一个整数,如DogConvert(1)=、DogConvert(A)=。

下面,我们举个例子说明单片机算法的使用。

比如一段程序中有这样一句:A=Fx(3)。

程序要根据常量3来得到变量A的值。

于是,我们就可以把原程序这样改写:A=Fx(DogConvert(1)-)。

那么原程序中就不会出现常量3,而取之以DogConvert(1)-。

这样,只有软件编写者才知道实际调用的常量是3。

而如果没有加密狗,DogConvert函数就不能返回正确结果,结果算式A=Fx(DogConvert(1)-)结果也肯定不会正确。

这种使盗版用户得不到软件使用价值的加密方式,要比一发现非法使用就警告、中止的加密方式更温和、更隐蔽、更令解密者难以琢磨。

此外,加密狗还有读写函数可以用作对加密狗内部的存储器的读写。

于是我们可以把上算式中的也写到狗的存储器中去,令A的值完全取决于DogConvert()和DogRead()函数的结果,令解密难上加难。

不过,一般说来,加密狗单片机的算法难度要低于一些公开的加密算法,如DES等,因为解密者在触及加密狗的算法之前要面对许多难关。

怎样把软件加上加密狗

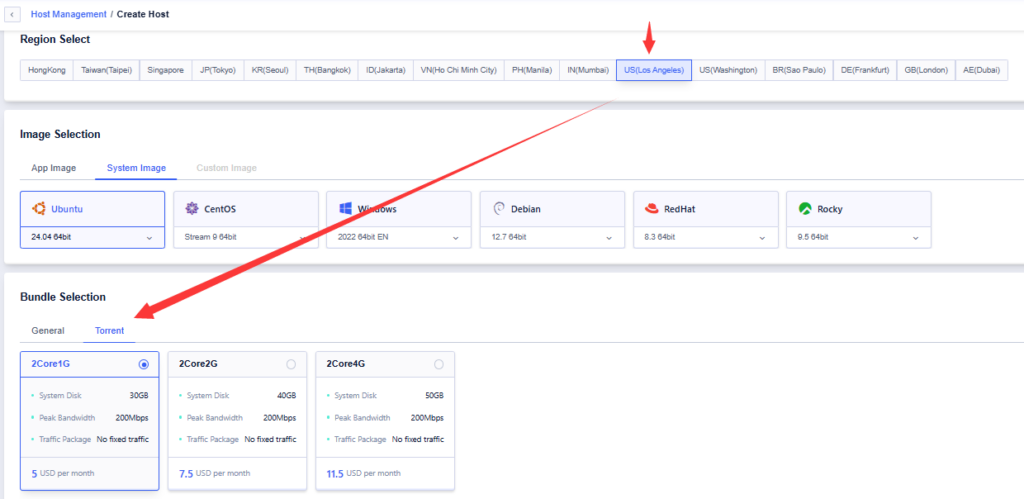

想象一下,若在云服务器内部捕获应用软件对于加密狗的所有操作,通过网络将其传输至本地真实插着加密狗的电脑上,本地调用加密狗并反馈结果回云服务器,这种操作理论上可行。

它利用了一个通道构建了虚拟加密狗的概念。

要实现这一设想,首先需要在服务器端部署一个监听应用软件与加密狗交互的模块。

该模块需能够准确捕获并解析应用软件发送的加密狗操作请求,同时识别出这些请求中涉及的特定指令与数据流。

接下来,在本地电脑上,需安装一个能够与云服务器通信的代理程序。

该代理程序需具备接收来自服务器端转发的加密狗操作指令,调用本地加密狗执行这些指令,并将执行结果通过网络回传至服务器的功能。

在设计和实现过程中,要确保数据传输的安全性与完整性。

加密狗操作指令与结果需通过安全通道传输,以防止数据在传输过程中被截获或篡改。

同时,应采用合理的数据加密策略,确保应用软件与加密狗之间的通信内容不被第三方非法获取。

此外,考虑到实际应用场景的多样性,这一方案还需具备一定的灵活性与适应性。

例如,不同的应用软件可能对加密狗的操作接口和协议格式有不同的要求,因此在设计时应充分考虑兼容性问题,确保该方案能够适应多种类型的应用软件。

虽然这一概念在理论上是可行的,但在实践中还需面对一系列技术挑战,包括但不限于网络安全、数据加密、通信协议设计、以及跨平台兼容性等问题。

尽管如此,这一设想为探索软件加密狗的虚拟化与远程化应用提供了新的思路,对推动相关技术的发展具有一定的参考价值。