引言

Web服务器是互联网的基础设施,它使我们能够访问网站并浏览网页。它们充当网络客户端(如浏览器)和网络服务器(如网站)之间的中介。在本文中,我们将深入探讨Web服务器的工作原理、不同类型以及它们提供的优势。

Web服务器的工作原理

Web服务器是软件应用程序,运行在计算机或服务器上。当用户在浏览器中输入URL(统一资源定位符)时,浏览器会向Web服务器发送一个请求。Web服务器接收请求并处理它,返回请求的网页或资源。

Web服务器处理请求的步骤如下:

- 接收请求:Web服务器监听端口并等待来自客户端的请求。

- 解析请求:Web服务器解析请求并确定请求的资源。

- 检索资源:Web服务器从文件系统中检索请求的资源。

- 生成响应:Web服务器生成一个HTTP响应,其中包含请求的资源以及其他相关信息。

- 发送响应:Web服务器将HTTP响应发送回客户端浏览器。

Web服务器的类型

有许多不同类型的Web服务器,每种服务器都具有自己的功能和优势。最常见的Web服务器类型包括:

- Apache:Apache是最流行的Web服务器,以其稳定性、安全性、可扩展性和灵活配置选项而闻名。

- Nginx:Nginx是一种高性能Web服务器,以其速度、低内存消耗和处理大量并发请求的能力而闻名。

- IIS:IIS(Internet信息服务)是微软开发的Web服务器,主要用于Windows操作系统。

- Tom

一文爽 文件上传漏洞原理、方法和类型详细解析

文件上传漏洞:原理与防护策略

在Web开发中,文件上传功能看似平凡,实则隐藏着诸多安全风险。

恶意用户利用文件上传漏洞,可以植入恶意脚本,对网站进行控制。

关键在于,服务器对上传文件的审查是否到位。

为了防护此类漏洞,我们需要深入理解其原理并采取有效的策略。

原理解析:- 恶意脚本上传:用户上传看似正常的文件,但实际上包含恶意代码,如或,未经过严格检查就可能导致执行。

– 风险点识别:头像、身份认证、文件上传功能都是常见的风险点,务必在中间件层进行审查,查找CMS、编辑器或已知漏洞(如CVE)。

实战策略:1. 中间件审计:首先检查服务器配置,寻找解析漏洞,如PHP解析器、CMS插件等。

2. 字典扫描与验证:使用工具进行测试,可能需要验证或尝试绕过防护机制。

3. 绕过技术分类: – JS防护:如禁用JS或黑名单机制(如、rar),同时利用文件调整解析规则。

– 特殊字符利用:如点(.)和%00字符,可以进行大小写绕过、点绕过或路径截断。

安全实践:- 白名单策略:限制上传的文件类型,例如jpg、png等。

– MIME类型检查:通过修改Content-Type字段来欺骗服务器。

– 复杂绕过技巧:包括但不限于文件头检测、二次渲染、条件竞争和函数绕过(如getimagesize、exif_imagetype)。

在upload-labs挑战中,每关都有针对性的防御策略,例如第十一关的白名单和第十二关的解码策略,需要密切关注并学习应对。

漏洞修复与防范措施:- 解析漏洞修复:IIS、Apache和Nginx分别采取禁执行、重命名文件和配置安全选项等措施。

– HP-FastCGI漏洞:升级Nginx版本以避免%00空字节执行漏洞。

– 编辑器漏洞:对流行编辑器如UEditor、eWebEdit等进行安全更新和配置。

防御手段的深化:- WAF绕过:通过数据包解析和参数名解析技巧,需关注恶意数据的注入方式。

– 特殊字符绕过技巧:包括换行、分号截断以及字段名的变换和重复数据利用。

想要更深入地了解这些技巧和实战应用,可以参考链接中的详细教程和测试结果。

最后,确保安全修复措施,如后端验证、白名单过滤、权限设置和内容检测,是防止文件上传漏洞的关键步骤。

结论:文件上传漏洞的防范并非易事,它需要开发者具备深入的技术理解,结合实际场景采取多种防御手段。

持续关注最新的漏洞动态和安全更新,是保障Web安全的重要一环。

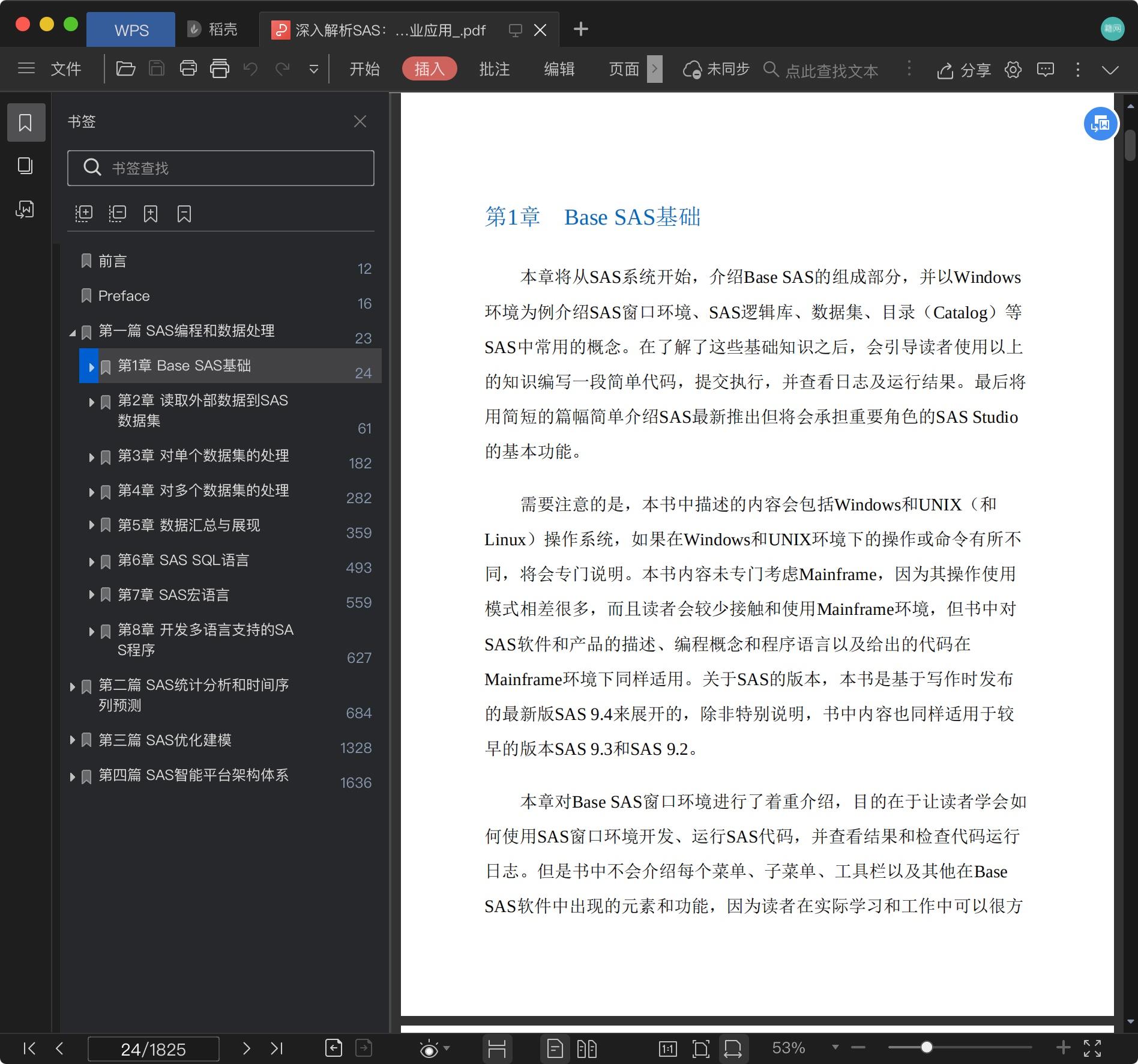

深入分析java web技术内幕这本书怎么样

这本书的整体感觉不错,基本上是从基本原理介绍出发的。

适合互联网技术爱好者阅读,也可以作为技术架构参考书籍。

本书不仅是介绍了基本知识和原理,很多东西作者是站在系统架构的原理出发的,所以对爱好系统架构的读者是很有帮助的。

本书的主要特点是“图文并茂,有图,有事实,有真相”,阅读起来不枯燥,晦涩。

在试读的第一章我数了一下一共就有19张图片。

本书同时也是深入实战的一本参考书。

本文有很多实战内容,读者可以去实战。

因而本书是一本理论与实践紧密结合的书籍。

第一章的主题是:深入WEB请求过程作者分别从以下几个方面做了深入介绍:1.1 B/S网络架构基本概念这一小节介绍了B/S的基本架构概念,阐述了B/S的架构优势,但是最后缺少一点“画龙点睛”之笔:B/S架构模式解决了application平台依赖性,使得应用基于浏览器,实现了应用的互联互通互用。

1.2 如何发起一个请求这一小节介绍了HTTP请求的技术基础,socket通信。

同时也“与时俱进”介绍了HttpClient的一个例子。

这也是本书实战性的体现。

同时也介绍了开发者可以使用的命令。

1.3 HTTP 协议解析介绍了HTTP 协议解析的整个过程,介绍了HTTP 协议解析的基本数据结构,HTTP的主要状态码。

相关HTTP工具。

顺便再在此推荐一个不错的工具HttpWatch。

1.4 DNS 域名解析DNS 域名解析是网络的基础工作。

只有域名解析成功才能获得相关请求对应的应用。

本节介绍了域名解析的全过程,域名解析跟踪,域名缓存清空,域名解析的常用方式。

域名解析过程作者介绍的非常详细,可谓是:“深入浅出”。

1.5 CDN 工作机制CDN(Content Delivery Network),CDN是现在大数据时代互联网应用的一重要组成部分。

是一把利器。

在大数据时代,我们不可能将我们的所有资源都放到一台或几台机器上,这时分布式计算,分布式存储就成了一个关键和难点。

CDN将一些静态资源集中管理起来,减轻了主机负担。

在这里作者也谈到了CDN对于应用的可扩展,安全性,可响应, 可靠性及性能的意义与作用。

实际上CDN是RIA应用的技术架构基础。

本节也谈到了“负载均衡”的主要方法及相关方法。

这里在排版上有点不足:在介绍硬件负载均衡之后可以附上相关图片,本书把图片放到了一起。

但也无大碍。

一文爽文件上传漏洞原理、方法和类型详细解析

文件上传漏洞:原理与防护策略在Web开发中,文件上传功能虽然常见,却可能蕴含重大安全风险。

恶意用户可能会利用这个漏洞上传包含恶意脚本的文件,从而控制网站。

这一风险的核心在于服务器对上传文件的审查是否严格。

为了有效防护此类漏洞,我们必须深入理解其原理,并采取恰当的防护策略。

### 原理解析:1. **恶意脚本上传**:用户上传的文件可能外表正常,实则包含恶意脚本,如或文件。

若这些文件未经严格审查就被执行,可能导致严重后果。

2. **风险点识别**:头像上传、用户身份认证、文件上传等功能是潜在风险点。

必须在中间件层对这些功能进行严格审查,特别是针对CMS、编辑器或已知的漏洞(如CVE)。

### 实战策略:1. **中间件审计**:检查服务器配置,寻找可能的解析漏洞,如PHP解析器、CMS插件等的漏洞。

2. **字典扫描与验证**:使用测试工具进行扫描,可能需要验证或尝试绕过防护机制。

3. **绕过技术分类**: – **JS防护**:如禁用JS或采用黑名单机制(如阻止、rar文件),同时可利用文件调整解析规则。

– **特殊字符利用**:如点(.)和%00字符,可用于大小写绕过、点绕过或路径截断。

### 安全实践:1. **白名单策略**:限制可上传的文件类型,例如jpg、png等。

2. **MIME类型检查**:检查Content-Type字段,避免被恶意修改。

3. **复杂绕过技术**:包括文件头检测、二次渲染、条件竞争和函数绕过(如getimagesize、exif_imagetype)。

### 漏洞修复与防范措施:1. **解析漏洞修复**:针对IIS、Apache和Nginx等服务器,采取禁用执行、重命名文件和配置安全选项等措施。

2. **HP-FastCGI漏洞**:升级Nginx版本以避免%00空字节执行漏洞。

3. **编辑器漏洞**:更新和配置流行的编辑器如UEditor、eWebEdit等,以提高安全性。

### 防御手段的深化:1. **WAF绕过**:利用数据包解析和参数名解析技巧,关注恶意数据的注入方式。

2. **特殊字符绕过技巧**:包括换行、分号截断,以及字段名的变换和重复数据利用。

了解这些技巧和实战应用的详细教程和测试结果,可参考提供的链接。

确保安全修复措施,如后端验证、白名单过滤、权限设置和内容检测,是防止文件上传漏洞的关键。

### 结论:文件上传漏洞的防护是一项复杂工作,它要求开发者具备深层次的技术理解,并结合实际场景采取多种防御手段。

持续关注最新的漏洞动态和安全更新,是维护Web安全不可或缺的一部分。